Identité numérique et Réseaux Sociaux

Identité numérique et Réseaux Sociaux

|

Public.s cible.s |

Tous types de public |

|

Objectifs |

Comprendre comment fonctionnent les réseaux sociaux et l’usage des données personnelles |

|

Moyens matériels/humains |

1 animat.eur.rice.s |

|

Durée de l’atelier |

2H15 à 2h30 |

|

Durée |

Objectifs |

Déroulé |

Techniques |

Supports/matériels |

|

5min |

Démarrer l’atelier |

Brise-glace |

Sur le principe d’une famille en or |

|

|

20min |

Prendre conscience de l’accès aux infos de chacun en ligne / vie privée / identité numérique |

Enquête e-réputation |

Rechercher sur internet ses informations |

Leurs noms ou profil des bon clics |

|

20min |

Comprendre le fonctionnement de la monétisation des données personnelles |

Données personnelles et pubs ciblées |

|

Questions Bons Clics |

|

1h |

Design |

Jeu réseau social de 2036 |

Jeu de rôle |

|

|

30min |

Parler des usages sur les réseaux sociaux |

World café |

Expression libre, au travers de questions ouvertes, en petits groupes |

Papier, crayon |

|

15min |

Debriefer sur les notions vues et ressenti |

Des conseils ? |

Expression libre |

|

Jeu, quiz n’importe quoi d’interactif et ludique pour introduire une notion.

RS : / !\ à ne pas être moralisateur : pour ça présenter les avantages (tout ce qu’on a fait grâce aux rs les différents mouvements comme blm, metoo etc.. qui permettent de se mobiliser)

Et l’envers du décor : les inconvénients (algorithmes, reventes des données, rien ne disparait jamais d’internet etc..)

-

Brise glace (5min)

A voir dans le détail, le promo fait sa rentrée seulement quelques jours avant

Faire connaissance, retenir les prénoms, créer un esprit d’équipe

+ tour de table présentation

-

Enquête e-réputation (20min)

Demander à chaque personne ce qu’elle pense que l’on peut voir d’elle/de lui en cherchant sur Google. Noter au tableau.

Ex : « Je pense qu’on ne peut pas voir mon profil instagram mais peut-être Linkedin, une publication de la fac et c’est tout »

Faire des binômes, et laissez l’un.e enquêter sur l’autre.

Partager avec la classe s’ils ont trouvé des choses en plus de ce que le binome pensait.

Ex : « Finalement, j’ai trouvé le profil insta de mon binome ! Même son adresse ! »

OU (si les personnes ne se connaissent pas du tout)

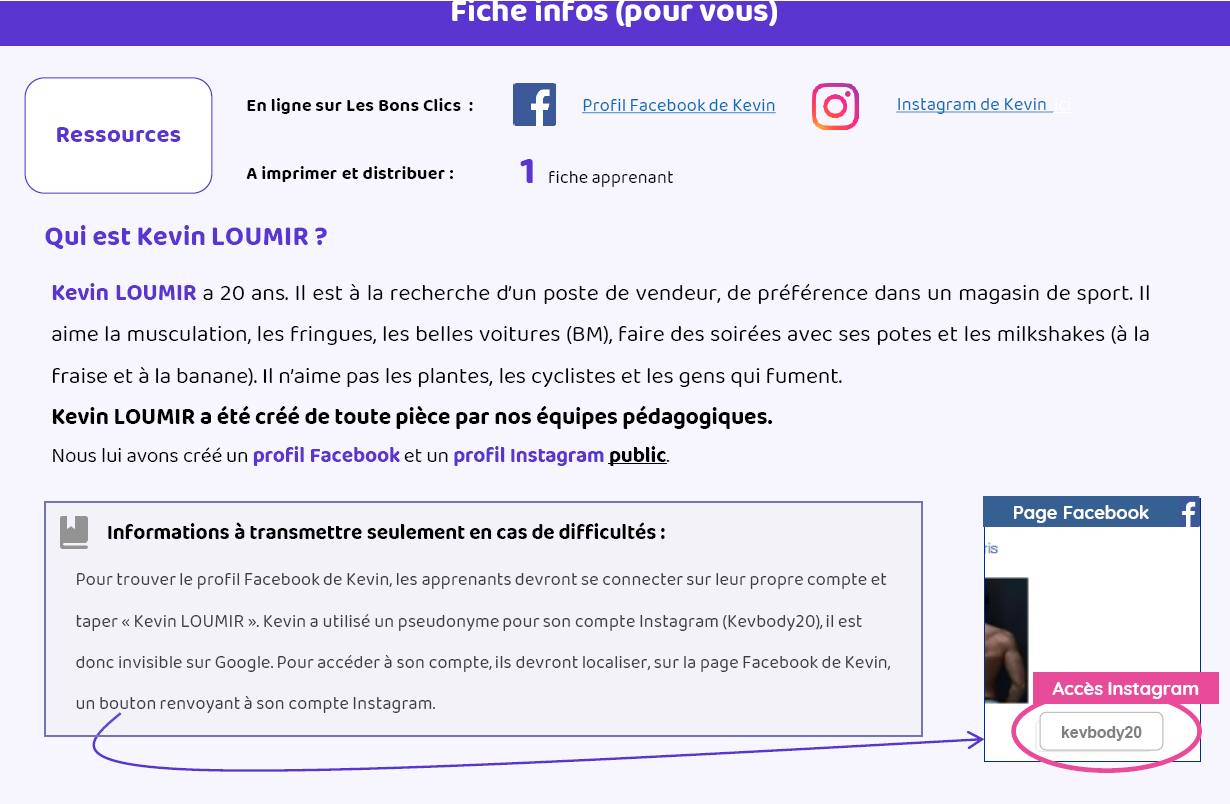

Enquêter sur Kevin (jeu des Bons Clics), en tant que recruteur. Embaucheriez-vous Kevin ?

II.Bis Devenez l’algorithme

Mettez-vous à la place de l’algorithme de n’importe quelle entreprise, qui récupère des données personnelles.

Créer le profil de votre binôme, ou le vôtre. Qu’est-ce que vous recommanderiez à votre binôme, selon les données que vous avez collectées sur lui ? Un film, un produit particulier, un service ?

-

World café (30min)

Poser 3 questions (au choix ci-dessous) sur grandes feuilles de papier, laisser les personnes écrire et échanger sur le sujet, puis au bout de 7min, changer de table. Faire une lecture à tous à la fin des 3 tours.

-

Quels sont les avantages des réseaux sociaux ?

-

Qu’apportent les réseaux sociaux à la société ?

-

Pour quoi est-ce que j’utilise les réseaux sociaux ?

-

Quelles parties des réseaux sociaux me dérangent/m’inquiètent ?

-

Pourquoi les réseaux sociaux fonctionnent si bien ?

-

Quels effets sur la santé ?

-

Quels sont les autres réseaux sociaux que vous connaissez ?

-

Si je n’ai pas de réseaux sociaux, est-ce que cela signifie que mes données personnelles ne sont pas utilisées et vendues ?

-

RGPD : les RS et le droit à l’oubli (l’effet streisand)

-

Toute autre question qui peut faire discuter de ses usages

Le but est ici de parler des côtés positifs, de les valoriser, et de commencer à poser les questions relatives à la sécurité, pour aussi voir où en sont les participants sur ces notions.

-

Données personnelles et pubs ciblées (20min)

Les bons clics : Chacun répond à ces questions, et donne un (faux) billet au médiateur s’il/elle est concerné.e

Carte 1 : Qui, ici, utilise des réseaux sociaux ? Qu’y faites-vous ? (ex. : je regarde les photos d’amis sur Facebook).

●Carte 2 : Avez-vous déjà cherché une information sur internet ? Comment faites-vous ? (ex.: je tape « médecin Lille » dans un moteur de recherche).

●Carte 3 : Sur quels sites internet êtes vous déjà allé ? Qu’y faites-vous ? (ex.: j’achète une poussette sur Le Bon Coin).

●Carte 4 : Avez-vous déjà créé un compte sur internet ? Quelles informations devez vous remplir ? (ex. : nom…)

●Carte 5 : Qui, ici, a déjà installé une application sur son téléphone (jeu, réseau social…) ? Est-ce que l’application vous a demandé d'avoir accès à votre appareil photo, à vos contacts... ?

Reformulez leurs réponses pour souligner les informations qu'ils donnent : « Je regarde des photos de Michel sur Facebook » --> « Vous informez Facebook que vous êtes intéressé par les photos de Michel ».

→ et alors ? Qu’est-ce que ça fait ?

Les préférences que l’on donne sont des informations que les entreprises revendent à d’autres pour nous offrir des publicités ciblées et nous pousser à consommer. Si Amazon sait que l’on est un homme de 40 ans qui lit des romans de Marc Levy, les entreprises et les libraires pourront nous cibler avec des produits qui nous intéressent - ce qui fonctionne beaucoup mieux qu’un grand panneau d’affichage en plein Lyon, qui ne s’adresse à personne en particulier.

Un exemple percutant ?

Idée de profil, d’agglomérer des infos sur une personne, qui, croisées, en font un utilisateur que l’on peut facilement cibler et proposer un produit précis et donc perdre moins d’argent pour un achat plus certain.

-

Jeu : Le réseau social de 2036 (1h)

« Nous sommes en 2036, Facebook a coulé à cause des nombreuses controverses liées aux données personnelles. Les Etats font un appel à proposition des start-ups pour de nouveaux réseaux sociaux, vous leur faites une proposition en 1 slide et un pitch de 2minutes »

(30min) Créer le réseau social parfait → 3 groupes imaginent le réseau social parfait : le fonctionnement, le public, quelles technologies (ia, quels algorithmes..), pourquoi c’est le meilleur pour tous et pour nos données.

Ils le pitchent ensuite à tous.

(10min) Pitches + Election de la meilleure proposition → « le réseau social x est maintenant le plus puissant du marché ! »

Les deux autres équipes sont vertes ! Une intègre une grande entreprise de revente de données, l’autre devient une bande de hackers impitoyables.

(30min) Formuler des attaques ou des stratégies en effectuant des recherches sur internet sur les risques et failles de sécurité/la monétisation des données..

→ ces deux équipes trouvent des moyens d’utiliser ce réseau, essayent de le corrompre. Elles formulent 2 attaques, pour gagner de l’argent de la part des clients ou du RS.

Idée d’un système de points : RS a 4 millions d’€ ; 1 attaque réussie vaut 1M. Les contre-attaques valent 2M quand elles impliquent des développeurs, des infrastructures.. Les vendeurs de données peuvent payer le RS, et le tour d’après recevoir le double de la somme payée, mais de la part des clients. Idem pour les hackers ?

→ la confrontation, comme un jeu de rôle. Qui aura le dernier mot, comment le réseau social réagit aux attaques et comment il s’en sort à la fin

→ la conclusion, récapituler quel genre de réseau social on a à la fin

→ veiller à ce que l’on vend, où ça va, ce que l’on souhaite exposer

-

Quels sont vos conseils ? (15min)

Quels conseils après avoir vu ces problématiques sous différents angles, où sont les failles ?

-

Réseaux sociaux par usage ; paramétrer le compte

-

Vigilance (si c’est gratuit c’est toi le produit)

-

moteur de recherche et cookies

Pas de commentaires